CONMUTADORES:

Es otro dispositivo que permite la interconexión de redes a nivel de enlace de datos. Sólo permite conectar LAN que utilizan los mismos protocolos y su principal función consiste en segmentar una red para aumentar su rendimiento.

Al contrario de un concentrador, un conmutador envía los mensajes que le llegan solamente por el puerto de salida donde se encuentra el destinatario.

Cuando se conecta un conmutador a una red, inicialmente no conoce qué equipos entan ubicados en qué puertos. Por esta razón, cuando recibe los primeros mensajes debe enviarlos a través de todos los puertos.

Cuando un conmutador conecta varias redes o varias estaciones crea varios medios compartidos en cada uno de sus puertos. A esos medios compartidos, que están formados por una o varias estaciones, se les denomina medios de colisión.

REDES TRONCALES:

Una red troncal es usada para interconectar otras redes, es decir, un medio que permite la comunicación de varias LAN o segmentos.

Suelen ser de alta capacidad. La opción de usar una única red de gran tamaño para interconectar todas las estaciones puede aumentar el coste y reducir la capacidad de transmisión.

Para interconectar varios segmentos de una red a una troncal, son necesarios dispositivos adicionales que permitan adaptar las diferentes señales, conectores, etc por lo que no se pueden utilizar dispositivos como repetidores o concentradores, hay que usar encaminadores.

COMPARACIÓN ENTRE LOS DISPOSITIVOS DE INTERCONEXIÓN

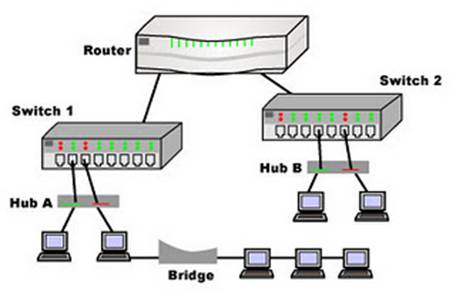

Un encaminador puede funcionar como conmutador o puente, así que a la hora de elegir cual de ellos instalar debemos pensar en lo que vamos a necesitar

- Si necesitsamos soporte para rutas redundantes envío inteligente de paquetes, acceso a una red de área extensa, etc, usaremos un encaminador.

- Si simplemente tenemos que aumentar el ancho de banda para descongestionar el tráfico o conectar redes diferentes, llega con un conmutador o puente llega.

- Si conectsmos dos LAN iguales, da igual usar conmutador o puente pero si queremos segmentar una LAN es más aconsejable el conmutador ya que realiza el procesado de tramas de una forma muy rápida.